Perspectives

A veces, un rayo golpea dos veces. En mayo de este año, una empleada que trabajaba para una multinacional en Hong Kong transfirió más de 500 000 USD a varias cuentas bancarias basándose en instrucciones en una reunión anterior de quien creía que era el director financiero de la empresa, pero que resultó ser una recreación digital creada y manipulada por sofisticados estafadores. Justo meses antes, una estafa casi idéntica de tipo "profundo" costó más de 25 millones de USD a la oficina del gigante de diseño e ingeniería Arup, con sede en el Reino Unido.

Incidentes como estos demuestran la velocidad y la medida en que las amenazas de seguridad a las que se enfrentan las empresas están cambiando. Los ciberataques siguen aumentando; la investigación de CrowdStrike representó un aumento interanual del 75 % en las intrusiones en el entorno de la nube solo en 2023, y un aumento similar en las víctimas nombradas en sitios vinculados a delitos cibernéticos que filtran datos personales.

Un panorama de amenazas internacionales en evolución

Sin embargo, según los expertos en seguridad de Thoughtworks, más alarmante que el crecimiento cuantitativo de las amenazas es la forma en que las amenazas se están volviendo más diversas, sofisticadas y potencialmente devastadoras.

“Uno de los principales cambios en el panorama de la ciberseguridad es que el cibercrimen se ha organizado más”, dice Robin Doherty, consultor principal, director global de BISO y director de seguridad de la información empresarial (BISO), APAC, Thoughtworks. “Ahora hay muchas organizaciones profesionales de cibercrimen que incluso tienen el equivalente de un departamento de RR.HH. y operan en países donde pueden escaparse. Debido a su escala, estas organizaciones pueden invertir en sus operaciones, por ejemplo, proporcionando ransomware como servicio, donde ofrecen para una suscripción el uso de su malware y su experiencia como negociadores, todo mientras protegen las identidades de sus clientes”.

“Ahora hay muchas organizaciones profesionales de cibercrimen que incluso tienen el equivalente de un departamento de RR. HH. y operan en países donde pueden escaparse. Debido a su escala, estas organizaciones pueden invertir en sus operaciones".

Robin Doherty

Consultor principal, director global de BISO y director de seguridad de la información empresarial (BISO), APAC, Thoughtworks

“Externamente, las organizaciones están en riesgo en múltiples frentes, desde amenazas persistentes avanzadas (APT) y ataques patrocinados por el estado que se centran en obtener datos confidenciales y destruir infraestructura clave, hasta ciberataques que capitalizan las vulnerabilidades en la cadena de suministro”, dice Lu Yang, Director de Seguridad de la Línea de Servicio de Incubadoras de Thoughtworks, China. “El ransomware y la extorsión también se están convirtiendo en preocupaciones importantes. Las empresas que se niegan a jugar podrían verse amenazadas con nuevos ataques dirigidos a infraestructuras clave, lo que supone una amenaza para su capacidad de proporcionar servicios básicos”.

Están surgiendo muchos desafíos nuevos a medida que las empresas se vuelven más externas, externalizan más aspectos de su infraestructura o vinculan sistemas y aplicaciones con más proveedores externos. La proliferación de dispositivos conectados y la migración del trabajo a ubicaciones fuera de la oficina es otro factor complicado.

“La construcción de límites para los sistemas de información tiene que incorporar el elemento de riesgo que se introduce con el modelo de trabajo desde casa o en un entorno de oficina compartido”, señala Lilly Ryan, responsable de estrategia de entrega segura global de Thoughtworks. “Tenemos que pensar en los perímetros de forma flexible. Ya no podemos confiar en los límites físicos de la oficina, a menos que estemos en entornos muy específicos y altamente regulados”.

“La IA es lo que más nos preguntan nuestros clientes, y se reduce a dos preguntas principales. El primero es: ¿Qué amenazas plantea la IA que no existían hace cinco años? Y la otra es: ¿Cómo puedo utilizar la IA para ayudar a mi empresa a mejorar la seguridad?”

Lilly Ryan

Líder global de estrategia de entrega segura, Thoughtworks

Además, de la misma manera que está reescribiendo otras funciones, la inteligencia artificial (IA) está preparada para transformar el panorama de la seguridad, para mejor y para peor. “La IA es lo que más nos preguntan nuestros clientes, y se reduce a dos preguntas principales”, dice Ryan. “El primero es: ¿Qué amenazas plantea la IA que no existían hace cinco años? Y la otra es: ¿Cómo puedo utilizar la IA para ayudar a mi empresa a mejorar la seguridad?”

A la luz de estos cambios, existe el peligro de que los enfoques heredados de la seguridad no puedan seguir el ritmo. Estas tendencias requerirán que las empresas actualicen sus políticas, tecnologías y prácticas para garantizar que construyen y mantienen la confianza con los clientes y otras partes interesadas, no solo para proteger la empresa, sino también para fomentar la confianza que crea una ventaja competitiva. Al fin y al cabo, cuando se ve que las empresas están abandonando la ciberseguridad, los clientes están preparados para votar con sus propios pies.

i. La IA cambia el panorama de la seguridad y las posibilidades

Como nota más positiva, la creciente prominencia de los ciberdelitos y los incidentes de seguridad de alto perfil significan que hay más conciencia de seguridad entre los líderes empresariales que nunca. “Estamos viendo cada vez más la comprensión de la seguridad como una preocupación empresarial, no solo una preocupación de TI”, dice Doherty. “Hoy en día se habla mucho de seguridad en los niveles más altos de una organización”.

Para muchos ejecutivos sénior, las implicaciones de seguridad de la IA, y especialmente de GenAI, se han convertido en una prioridad. En una encuesta realizada a líderes empresariales y tecnológicos por PwC, casi el 70% tenía planes de utilizar GenAI para funciones como el riesgo de incidentes y la notificación durante los próximos 12 meses, pero más de la mitad también esperaba que GenAI impulsara ciberataques “catastróficos” durante el mismo periodo.

Yang observa que la IA permite a los ciberdelincuentes automatizar tareas como encontrar vulnerabilidades, lanzar ataques de fuerza bruta y crear estafas de phishing convincentes, lo que hace que dichos ataques sean más rápidos y mucho más escalables. “El software malicioso impulsado por IA también será más difícil de detectar, ya que se adapta continuamente para evadir las medidas de seguridad tradicionales”, explica.

Como demostraron los casos recientes en Hong Kong, el contenido generado por IA también presenta un enorme desafío a la sabiduría estándar en torno a la identidad y la verificación de identidad.

“Será cada vez más difícil obtener información real o hacer juicios sobre la fiabilidad de la información”, dice Yang.

“Será cada vez más difícil obtener información real o hacer juicios sobre la fiabilidad de la información”.

Lu Yang

Jefe de seguridad de la línea de servicio de la incubadora, Thoughtworks

Como dice Ryan: “Las preguntas que realmente plantea GenAI son: ¿Qué mecanismos tenemos para confiar en que alguien es quien dice ser? ¿Y qué significa eso para las decisiones que tomamos basándonos en esa información? Tenemos que ser especialmente cuidadosos al pensar en qué información confiamos, qué puede falsificarse y qué no, sabiendo que no solo es técnicamente posible que las falsificaciones sucedan en un sentido académico, sino que también es posible que los delincuentes bastante promedio los creen, con tecnologías convencionales listas para usar”.

“El principal miedo que existe en este momento es que con la llegada de los modelos de lenguaje grande (LLM), será más fácil encontrar rápidamente ataques únicos que puedan tener más probabilidades de tener éxito, porque los modelos pueden integrar información sobre cómo responden a la información los destinatarios o las empresas específicas o cómo se comunican”, dice Doherty. “Por ejemplo, si tomas todos los datos internos o correos electrónicos internos de Thoughtworks y los introduces en un LLM, podrías generar correos electrónicos muy convincentes al estilo de Thoughtworks y enviarlos a los empleados”.

Esto significa que algunos de los consejos estándar para los empleados sobre cómo detectar estafas o intentos de phishing deberán actualizarse. “Tenemos que revisar suposiciones sobre cosas como cómo es un correo electrónico de phishing”, señala Ryan. “Si le estamos diciendo a la gente que normalmente están llenas de errores tipográficos, bueno, ChatGPT no realmente hace errores tipográficos”.

Pensando en más detalle, las empresas también tendrán que considerar las implicaciones de seguridad de integrar la IA en funciones como los chatbots. No solo pueden estos “desviarse peligrosamente de script”: el transportista de bandera canadiense Air Canada recientemente fue considerado responsable de un chatbot que daba a un cliente consejos erróneos, sino que, como Ryan señala, para crear o ejecutar chatbots, muchas empresas cargarán cantidades masivas de datos y documentación a servicios de terceros, lo que aumentará los riesgos de seguridad de proveedores y cadenas de suministro.

Sin embargo, aunque sea consciente de los riesgos, también es importante que las organizaciones recuerden que la IA puede desempeñar un papel positivo. “La IA es excelente cuando se trata de determinar patrones y salvar las brechas entre las comunicaciones humanas y las máquinas, por lo que puede hacer que los incidentes sean más fáciles de consultar o analizar”, dice Ryan.

“La IA puede ser un gran aliado de ciberseguridad”, afirma Yang. “Su capacidad para analizar grandes cantidades de datos y reconocer patrones la convierte en la herramienta ideal para detectar actividades sospechosas y mejorar la velocidad y precisión de la detección de amenazas”.

Doherty asesora a los líderes empresariales para mantener en perspectiva tanto los riesgos de seguridad de la IA como el potencial. “Sigue siendo pronto”, dice. “Muchas herramientas de seguridad hablarán de los beneficios de su enfoque, pero se basan en la lógica básica. El aceite de serpiente es muy frecuente en el sector de la seguridad, y hay muchos proveedores que simplemente adjuntan las últimas palabras de moda a sus productos”.

“El aceite de serpiente es muy frecuente en la industria de la seguridad, y hay muchos proveedores que simplemente adjuntan las últimas palabras de moda a sus productos”.

Robin Doherty

Consultor principal, director global de BISO y director de seguridad de la información empresarial (BISO), APAC, Thoughtworks

ii. Construir una postura de seguridad eficaz: Tecnología, modelos y prácticas

Entonces, ¿qué constituye un enfoque o inversión de seguridad “bueno”? Según los expertos de Thoughtworks, los líderes empresariales deben adoptar un enfoque holístico que abarque a las personas, los procesos y la tecnología.

“No te centres en la tecnología a expensas de todo lo demás, que es un error común”, dice Doherty. “Las organizaciones menos maduras desde el punto de vista de la seguridad tienden a pasar primero a la tecnología. Hay algunas herramientas de seguridad básicas que necesita, pero también necesita invertir en su personal y sus procesos”.

“Por lo general, las organizaciones sobrestiman el alcance y la eficacia de los productos de seguridad y la automatización, lo que conduce a muchas amenazas ocultas”, afirma Yang. “Solo teniendo en cuenta los múltiples factores que entran en juego y adoptando un enfoque proactivo y adaptativo se puede construir una postura de ciberseguridad sólida”.

Los elementos de dicho enfoque incluyen el establecimiento de marcos de seguridad formales; revisiones y actualizaciones periódicas de los planes de gestión de riesgos para mantenerse al día con el panorama de amenazas; y la expansión del kit de herramientas de defensa cuando sea necesario para combatir amenazas de alto nivel, explica Yang. “Las nuevas tecnologías como la IA y el aprendizaje automático deben aplicarse correctamente para reforzar las defensas”.

En un entorno de trabajo híbrido, las empresas también tienen que reconocer que pueden necesitar ceder más control sobre la seguridad de lo que solían hacerlo. “Seguimos viendo marcos y modelos de seguridad basados en la idea de que tendrá una red ubicada completamente dentro de un edificio de oficinas físicas, y todos los portátiles serán portátiles Windows, y serán gestionados por el personal de su empresa”, dice Ryan. “Algunas personas viven en ese mundo. Pero cada vez más muchos de nosotros no lo hacemos”.

“Dispositivos, nube, identidad: esos son los nuevos puntos en los que las organizaciones necesitan construir barandillas”.

Robin Doherty

Consultor principal, director global de BISO y responsable de seguridad de la información empresarial (BISO), APAC, Thoughtworks

“Históricamente, la gente pensaba que el perímetro de la red era el único lugar que necesitaba para aplicar los controles de seguridad”, afirma Doherty. “Pero ahora eso no es suficiente porque gran parte de lo que hacemos como empresas está en la nube o en los dispositivos de las personas que no están necesariamente en la red. Dispositivos, nube, identidad: esos son los nuevos puntos en los que las organizaciones necesitan construir barandillas”.

Esto hace que invertir en la capacidad del equipo para comprender y detectar problemas y riesgos de seguridad sea doblemente importante. Doherty aboga por adoptar una seguridad ofensiva, es decir, simular ciberincidentes y ataques, para obtener la imagen más precisa de las defensas y los puntos débiles de la empresa.

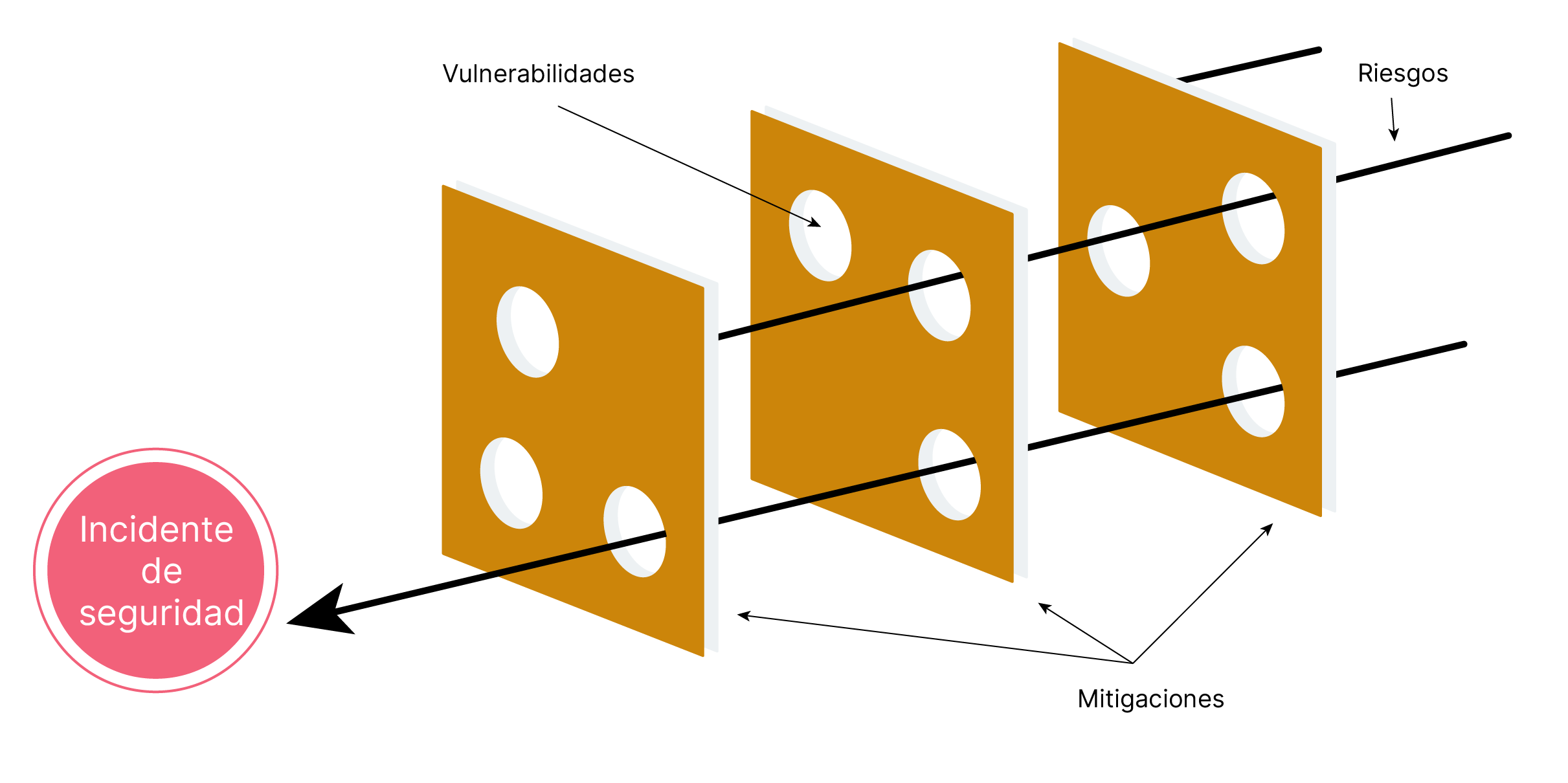

“Hay una máxima en seguridad de que es mucho más fácil ser atacante que defensor, porque como defensor, tienes que cubrir miles de brechas, pero como atacante, solo tienes que encontrar una”, dice. “Si sigue comprando herramientas y las conecta pensando que funcionan lo suficientemente bien, probablemente tendrá brechas. Pero si paga a la gente para averiguar específicamente cómo atacar a su organización, encontrarán los agujeros en esas configuraciones por usted”.

El modelado de amenazas, tomarse el tiempo para trazar los riesgos a los que puede enfrentarse la organización, evaluar su probabilidad y su posible impacto, y decidir dónde se asignan mejor los controles en consecuencia, es otro ejercicio valioso.

“Las organizaciones pueden verlo como un modelo de queso suizo para el riesgo”, explica Doherty. “Si tienes un trozo grande de queso con muchos agujeros, los atacantes solo necesitan encontrar un agujero. Si tienes muchas capas de queso, deben encontrar los agujeros en cada una. Lo que eso significa es no invertir en un solo lugar. Crea capas”.

El modelo de seguridad del queso suizo

Trabajar en los desafíos de seguridad de forma estructurada puede garantizar que las prioridades se establezcan y los recursos se canalicen de forma inteligente.

“Lo más importante es tomar decisiones sensatas sobre qué información tienes, dónde quieres que esté y cómo coincide con las realidades de las personas que trabajan dondequiera que estén y con terceros sobre los que es posible que no tengas la mayor visibilidad”, dice Ryan. “Entonces, en lugar de tirar dinero a algo muy brillante, descubriendo las cosas prácticas mínimas que debe hacer, porque ciertamente habrá muchas soluciones ahí fuera”.

Al evaluar los puntos débiles de una empresa, los equipos de seguridad a menudo se centran en las personas, pero según Doherty es raro que los incidentes se deban solo al factor humano. “Cuando se busca lo que salió mal, normalmente es bastante fácil encontrar un error cometido por una persona; es un poco más difícil analizar ese error y averiguar qué lo causó”, dice. “Normalmente no es solo una persona que se despierta un día y decide cometer un error; normalmente es el sistema que la rodea lo que la guía hasta ese error. O al menos una combinación de ambos”.

Insta a los líderes empresariales a pasar una página de la cultura de la salud y la seguridad. “Un ejemplo es el diseño del tráfico vial”, explica Doherty. “Si tienes un coche lleno de pasajeros remolcados y un conductor distraído que se encuentra con un poste de hormigón en el lateral de la carretera, podrías descartarlo fácilmente como resultado trágico de un error humano y creer que no hay nada que se pueda hacer desde el punto de vista de un administrador de carreteras. Pero si lo piensa de forma crítica, debe reconocer que las personas cometen errores cuando están bajo presión o distraídas, que también son problemas muy normales en TI y seguridad. Así que tal vez retires los postes de hormigón del lateral de la carretera, en lugar de esperar que cada conductor sea perfecto”.

En otras palabras, las opciones de diseño y la toma de decisiones deliberada pueden hacer más para integrar la seguridad que la mayoría de las herramientas tecnológicas. Los datos son un ejemplo. Dado que tantas intrusiones y problemas se centran en los datos, la primera prioridad debe ser reevaluar qué tipo de datos está recopilando la empresa y, por lo tanto, se ve obligada a proteger.

“La información de identidad es donde se producen muchas filtraciones de datos, y sabemos que no podemos evitar que ocurran el 100% del tiempo, pero puede frenar su impacto limitando la cantidad de datos que se pueden robar en primer lugar”, dice Ryan. “Es fácil recopilar tantos datos como sea posible, porque contiene mucha información si hace las preguntas correctas. Pero es muy importante revisar las preguntas sobre los datos que está recopilando, para asegurarse de que entiende por qué es importante y si realmente lo necesita”.

“Es fácil recopilar tantos datos como sea posible, porque contiene mucha información si hace las preguntas correctas. Pero es muy importante revisar las preguntas sobre los datos que está recopilando, para asegurarse de que entiende por qué es importante y si realmente lo necesita”.

Lilly Ryan

Jefe de estrategia de entrega segura global, Thoughtworks

“Práctica de minimización de datos”, acepta Doherty. “No recopiles información si no la necesitas y elimínala cuando ya no la necesites”.

Las organizaciones también pueden reducir el riesgo aprendiendo a pensar en términos de “cadena de suministro” en lugar de “seguridad empresarial”, eligiendo cuidadosamente a los socios con los que trabajan y limitando el número cuando sea posible.

“Más que nunca, hay varias partes diferentes involucradas en cualquier software o servicio dado que podríamos estar usando o construyendo”, señala Ryan. “Puede ser muy difícil rastrear eso hasta el final para averiguar dónde ha ido mal algo, o sentirse seguro de que tiene el control de principio a fin”.

El riesgo de la cadena de suministro también está aumentando a medida que las capacidades de IA se agrupan en soluciones de uso común como Microsoft 365 que pueden dar a los empleados acceso sin que los ejecutivos que “controlan” la seguridad sean conscientes, señala Ryan.

Sin embargo, en lugar de intentar prohibir o eliminar completamente el uso de dichas herramientas, los líderes empresariales “deben aceptar que algunas cosas están fuera del control de la empresa y proporcionar una “carretera pavimentada” para animar a los equipos a utilizar las herramientas de la manera correcta”, dice.

Parte de esa “carretera pavimentada” es una política de seguridad clara, que los expertos de Thoughtworks recomiendan incluso a la empresa más pequeña, y que se actualice con regularidad.

“No se trata solo de escribir las palabras en un papel”, dice Doherty. “Lo más importante es que la organización siga las prácticas de la política, adaptándolas y evolucionándolas, y documentándolas continuamente”.

“El enfoque que Thoughtworks ha adoptado es el que rige explícitamente”, añade. “Tener un marco estándar del sector con el que se evalúe a sí mismo regularmente, o conseguir que una empresa externa lo haga. Sea cual sea el enfoque que adopte, debe obtener recomendaciones para evolucionar y mejorar continuamente el marco de seguridad que esté utilizando”.

iii. Fomentar una mentalidad y cultura de seguridad

A medida que cambian los límites de la empresa y el panorama de amenazas, la adopción e implementación de políticas de seguridad se ha convertido en una responsabilidad más global de lo que podría haber sido en el pasado. Como Yang lo dice: “Cambiar las prácticas tecnológicas y empresariales, como tiempos de procesamiento de datos más largos, y la creciente adopción de la nube, el trabajo remoto y la automatización, significa que las prácticas de seguridad modernas han evolucionado de ser el dominio principal de los equipos de seguridad a un esfuerzo organizativo”.

“La creciente adopción de la nube, el trabajo remoto y la automatización significa que las prácticas de seguridad modernas han evolucionado de ser el dominio principal de los equipos de seguridad a un esfuerzo organizativo”.

Lu Yang

Jefe de seguridad de la línea de servicio de la incubadora, Thoughtworks

Esto significa que, aunque la función puede recaer principalmente en un equipo de seguridad o de TI, proteger a la organización es una responsabilidad colectiva.

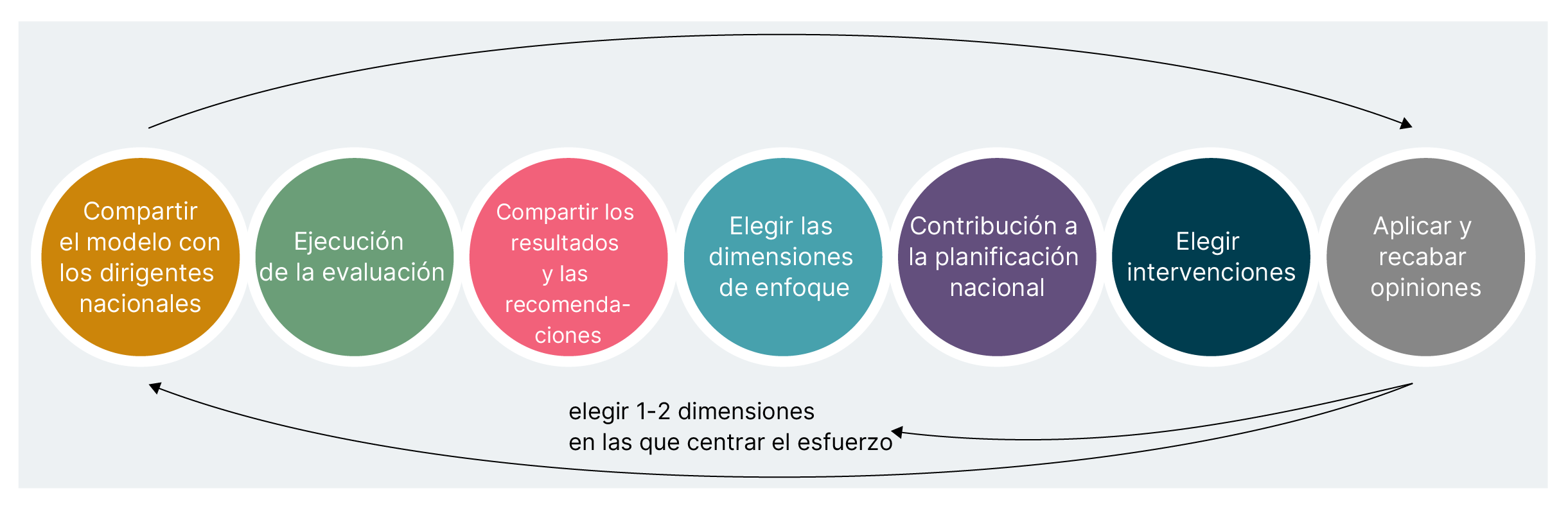

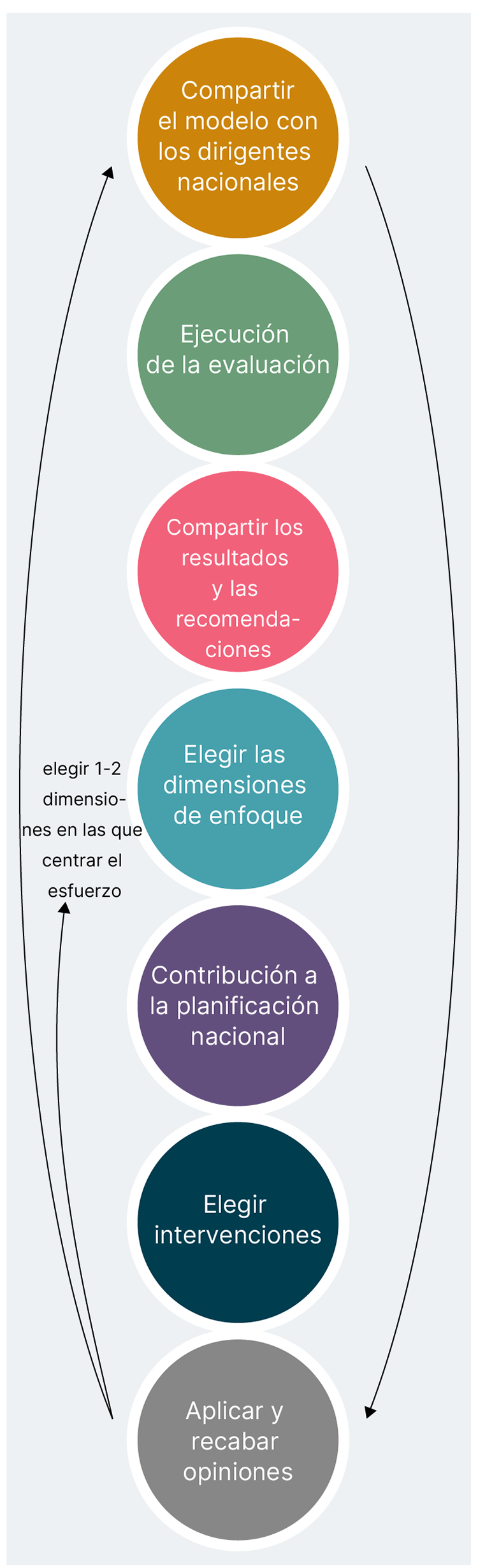

“Es crucial observar las causas raíz y colaborar más con otros departamentos, centrándose en la perspectiva empresarial”, dice Yang. “Formar grupos de trabajo funcionales en toda la organización es una forma eficaz de implementar y ejecutar la estrategia de ciberseguridad de la organización. Es importante destacar que el establecimiento de un mecanismo de retroalimentación permite incorporar las necesidades identificadas en la gestión continua de la seguridad para crear una postura de seguridad más completa”.

El bucle de retroalimentación de seguridad

La diversidad de puntos de vista y experiencia también puede contribuir directamente a la resiliencia de una empresa. “Cuando creamos software, y estamos viendo el modelado de amenazas, queremos asegurarnos de tener al menos un representante de cada grupo importante de partes interesadas porque siempre habrá necesidades que alguien tiene que usted no anticipó”, explica Ryan. “Obtener diferentes perspectivas también significa que alguien se dará cuenta: “De hecho, cada dos jueves, los limpiadores entran y también tienen un conjunto de claves para la oficina”, una vulnerabilidad que nunca has tenido en cuenta. No quieres que la sala esté tan abarrotada que nadie pueda tener una conversación. Pero hay que tener una visión holística”.

“Las personas en seguridad tienden a provenir de la gestión de riesgos, la contaduría o la tecnología, pero hay muchas menos personas con antecedentes no estándar o inusuales en el ámbito, que pueden aportar nuevas formas de ver estos problemas tan complejos”, afirma Doherty.

El sólido patrocinio ejecutivo ayuda a reunir a este grupo diverso de partes interesadas y subraya que la seguridad es una prioridad. “Una de las cosas que defendemos es que los líderes empresariales se hagan cargo de la seguridad e la integren en sus estrategias, en lugar de relegarla a un problema puramente tecnológico”, dice Doherty. “Siempre debería haber un miembro del consejo o un ejecutivo con una idea sobre en qué debería invertir la organización”.

La capacitación para líderes empresariales puede ayudar a desarrollar esta capacidad, ya que muchos ejecutivos carecerán de experiencia formal en seguridad.

“Los directores y ejecutivos están prestando más atención de la que solían, pero también están abordando estos temas desde una base baja de conocimientos existentes, por lo que es muy importante mantenerlos informados sobre los últimos desarrollos en prácticas de ciberseguridad”, dice Doherty. “También es fundamental que la información que se les presenta sea accesible y útil. Cuando las personas acuden a usted con ideas, ya sean vendedores o altos ejecutivos, debe ser capaz de priorizar las necesidades sobre las modas. Y eso se basa en tener esa comprensión del modelo de amenazas, la estrategia y hacia dónde se dirige”.

Yang recomienda nombrar a un director de seguridad de la información (CISO) para dirigir la estrategia de ciberseguridad de la organización y supervisar su implementación en estrecha coordinación con el equipo de TI y el liderazgo de riesgos. “En los niveles más altos de la organización, debe haber el máximo apoyo y compromiso, y eso incluye la asignación de recursos a la ciberseguridad”, dice. “Tradicionalmente, el departamento de seguridad operaba en su propio carril, pero hoy en día se trata del trabajo en equipo”.

Más allá del nivel de gestión, la incorporación de “campeones de seguridad” en toda la empresa puede allanar el camino para que las políticas y prácticas se integren a nivel diario.

“Tenemos un programa en el que identificamos a las personas de los equipos de productos o entrega que asumen cierta responsabilidad por la seguridad”, dice Doherty. “Como no son expertos en seguridad, o generalmente no comenzaron de esa manera, reciben capacitación y se conectan con una comunidad de sus pares y con el equipo de seguridad. Se convierten en una forma de garantizar a la organización que los controles de seguridad necesarios se están integrando en los productos que están construyendo”.

Pasar de las políticas de seguridad a una cultura de seguridad también requiere honestidad y transparencia, así como un grado de valentía, señala Ryan.

“La seguridad requiere un espacio para hacer preguntas difíciles, especialmente cuando las respuestas pueden no ser muy claras. Requiere que imaginemos el peor de los casos, y eso no siempre es cómodo”.

Lilly Ryan

Líder global de estrategia de entrega segura, Thoughtworks

“La seguridad requiere un espacio para hacer preguntas difíciles, especialmente cuando las respuestas pueden no ser muy claras”, explica. “Requiere que imaginemos el peor de los casos, y eso no siempre es cómodo. Pero eso significa que si dedicamos tiempo a anticiparnos a algunos de esos problemas, y pensamos en los impactos y su contexto y nuestras necesidades como empresa, vamos a encontrar respuestas que satisfagan esas necesidades y nos permitiremos tomar decisiones que estén alineadas con ellos, en lugar de simplemente encontrar soluciones listas para usar”.

Doherty también insta a las empresas a desglosar algunos de los temores y conceptos erróneos en torno a la seguridad como tema. “Para garantizar la aceptación y participación de toda la organización, lo primero que puede hacer es hacerlo divertido”, dice. “La gente espera que la seguridad sea aburrida, por lo que cualquier cosa que sea un paso adelante de un documento de 50 páginas que tengan que leer como parte de una incorporación es una mejora. En Thoughtworks hemos realizado campañas de concienciación y capacidad de ciberseguridad de una semana centradas en la idea de defensa en profundidad, y nos hemos convertido en una mascota para eso: un pulpo de anillo azul”.

“La otra cosa es hacer que la seguridad sea profesionalmente interesante”, añade Doherty. “Cuando tenemos defensores de la seguridad en un equipo, dejamos claro que esto es un beneficio para la persona. Al involucrarse y aprender sobre seguridad, se está haciendo más valioso para futuros empleadores porque esta es una capacidad que la mayoría de las organizaciones carecen”.

Tomar incidentes de seguridad más pequeños como una experiencia de aprendizaje que permite al equipo probar los planes de respuesta a incidentes también puede ayudar a desarrollar habilidades y preparación para eventos más grandes, y eliminar parte del miedo que les rodea.

“Tienes que prepararte para la amplitud de la realidad y el hecho de que las cosas saldrán mal”, dice Ryan. “Hacer un poco de pensar y practicar con anticipación debería ayudar a que los incidentes sean menos aterradores si ocurren, porque a veces lo hacen”.

iv. Integración de la preparación y la resiliencia

Aunque los incidentes y las amenazas más sofisticadas pueden ser casi inevitables, los expertos de Thoughtworks aconsejan a las empresas que no sucumban a la negatividad sobre las perspectivas de seguridad.

Como dice Doherty: “Hay un flujo interminable de historias en los medios sobre la próxima gran brecha de seguridad, pero ese flujo de malas noticias no es realmente inesperado. A menudo es el resultado final de algunas de las acciones tomadas o no tomadas en el pasado”.

“Aunque hay mucho temor, incluso pánico por la seguridad en este momento, en cierto sentido es positivo que se haya convertido en un problema mayor a medida que se acerca un punto de inflexión”, señala Ryan. “Más personas y organizaciones tienen experiencia directa con cosas como las violaciones de datos y están mejorando sus prácticas como resultado, porque están invirtiendo personalmente en hacer cambios”.

"El mercado es la fuerza impulsora de las inversiones gubernamentales y del sector privado", está de acuerdo Doherty. “La preocupación general por la seguridad ha aumentado entre el público en general, lo que impulsa la acción del gobierno y la inversión de las organizaciones en impulsar la ciberseguridad y estos son desarrollos positivos en general”.

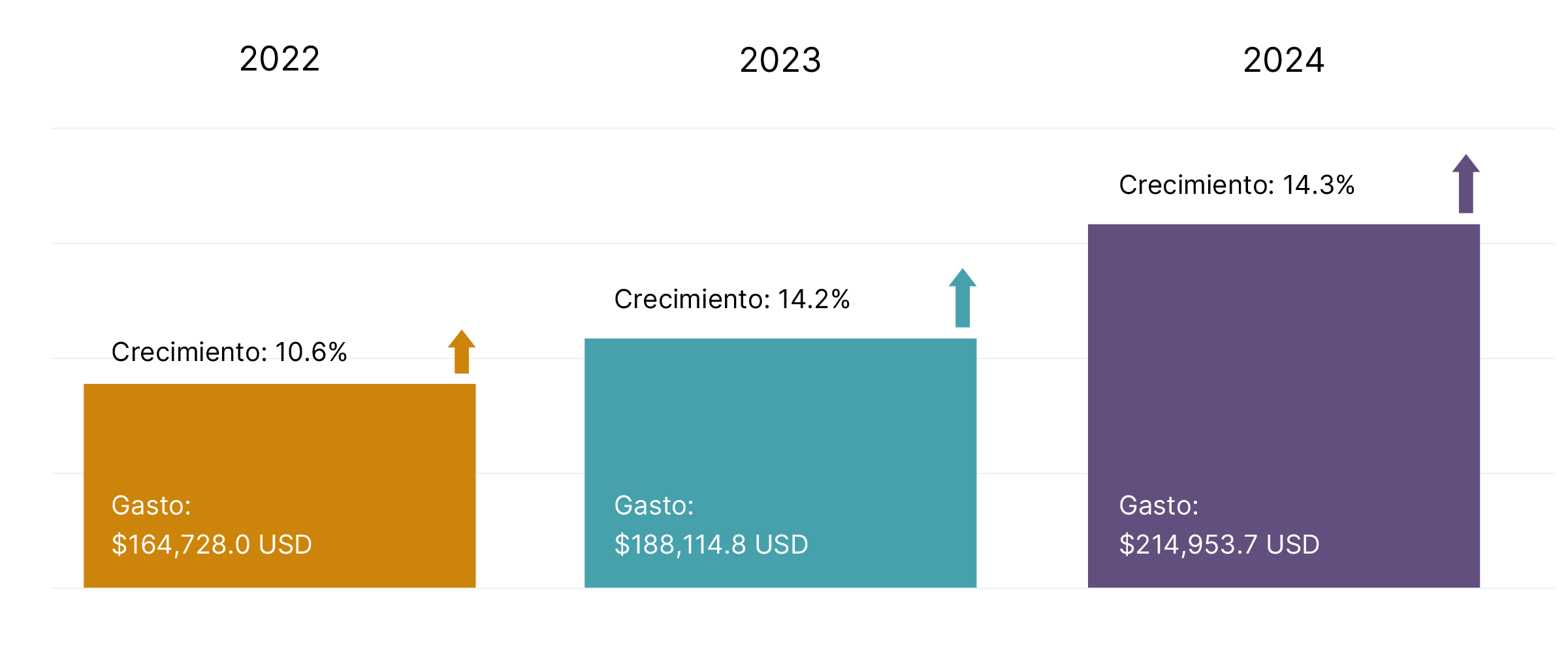

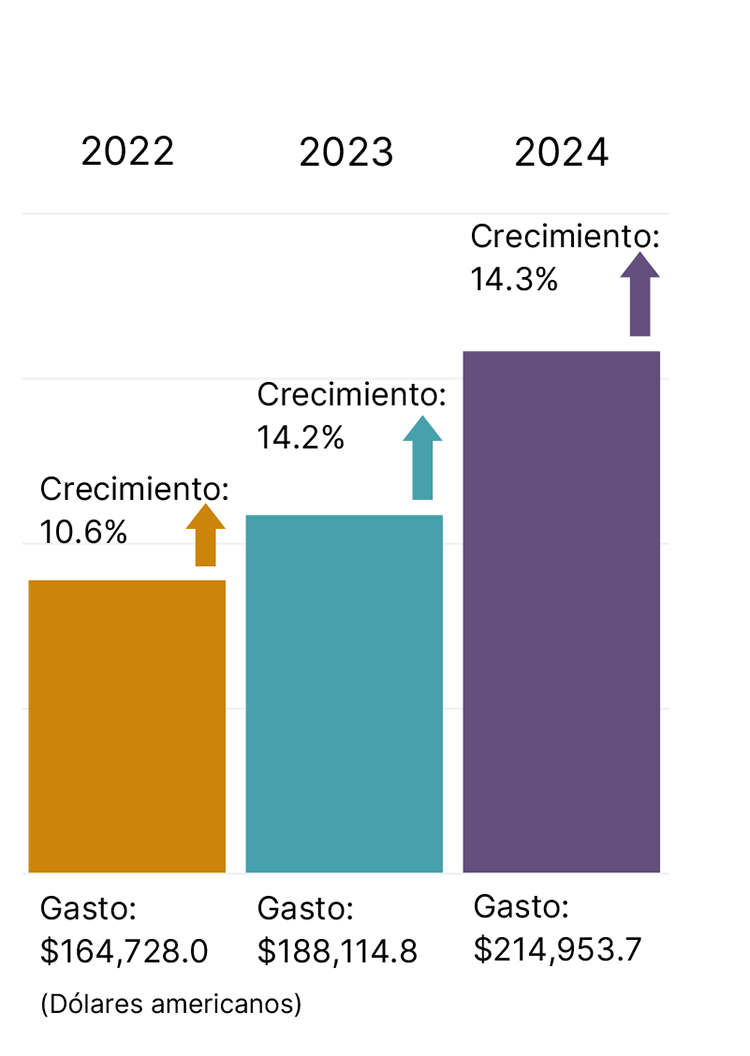

Según Gartner, las investigaciones muestran que tanto los gobiernos como las empresas dedican más recursos a la lucha contra la ciberseguridad, con un gasto que aumentará un 14% solo en 2024, liderado por el crecimiento en los segmentos de seguridad en la nube y privacidad de datos.

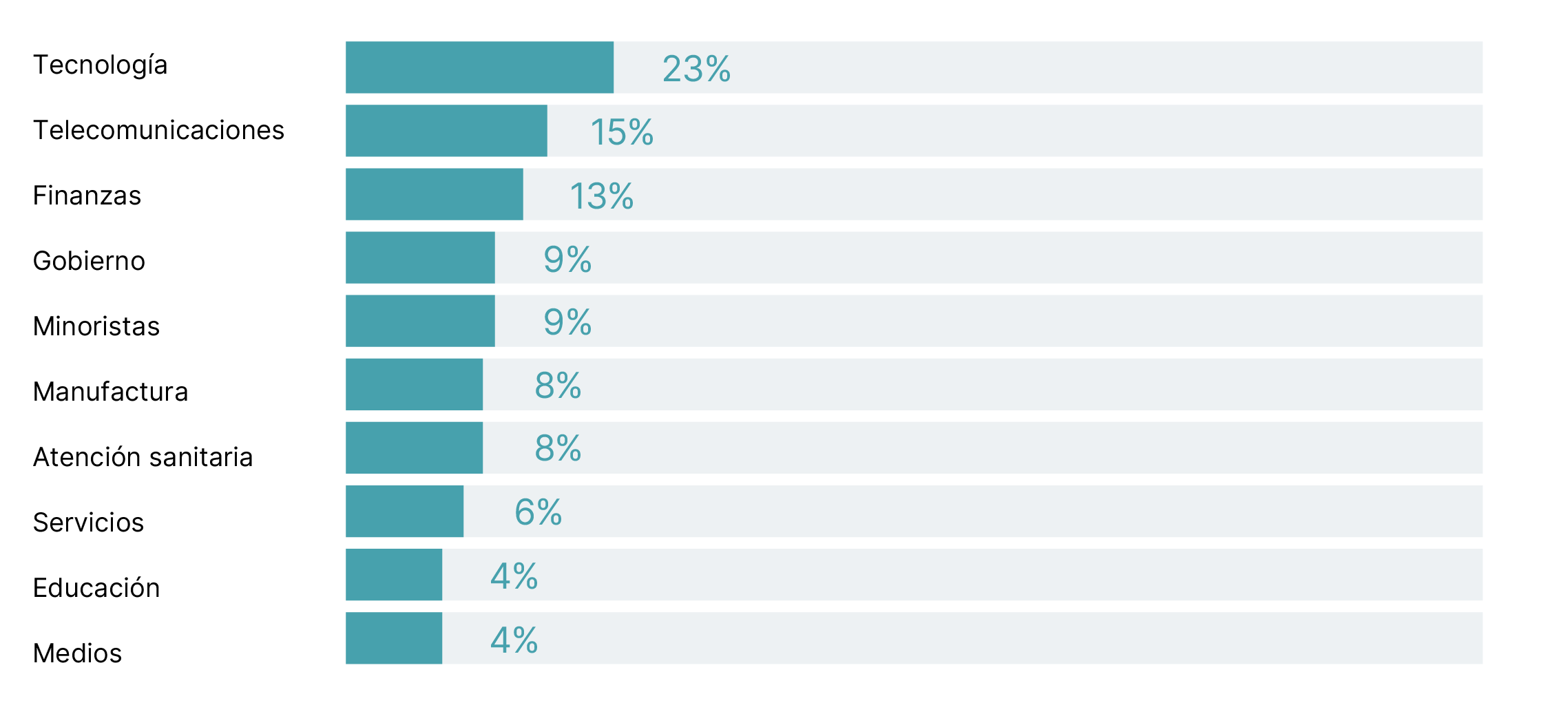

Inversión global en aumentos de seguridad

Sin embargo, incluso a medida que crecen las inversiones, “el desafío es lograr el equilibrio correcto”, dice Doherty, que gestiona los recursos cuidadosamente sin descuidar la necesidad de desarrollar cultura y prácticas de seguridad.

“Quiere invertir lo suficiente para mantener el riesgo dentro de su umbral de tolerancia, pero no más que eso. Si no está aumentando su inversión en seguridad, probablemente no esté manteniendo el ritmo del cambio que se está produciendo en el panorama de amenazas. Desafortunadamente, es probable que muchas organizaciones estén siendo superadas en este momento porque el estado de la economía en los últimos años ha hecho que tengan menos para invertir”.

Incluso en un entorno económico más difícil, Yang aconseja a las empresas que estén muy atentos a los desarrollos tanto en el panorama de amenazas como en las soluciones de seguridad, ya que ser proactivo con respecto a la seguridad conlleva una serie de recompensas.

“Es extremadamente importante utilizar todas las herramientas a nuestra disposición para resolver problemas de vulnerabilidad”, dice. “Al hacerlo, las organizaciones pueden crear sistemas más flexibles, proteger sus datos confidenciales y cultivar una cultura de confianza y apertura. Eso no solo reduce el riesgo, sino que también fortalece las relaciones con las partes interesadas clave, para garantizar el éxito a largo plazo”.

“Es extremadamente importante utilizar todas las herramientas a nuestra disposición para resolver problemas de vulnerabilidad. Al hacerlo, las organizaciones pueden crear sistemas más flexibles, proteger sus datos confidenciales y cultivar una cultura de confianza y apertura. Eso no solo reduce el riesgo, sino que también fortalece las relaciones con las partes interesadas clave, para garantizar el éxito a largo plazo”.

Lu Yang

Jefe de seguridad de la línea de servicio de la incubadora, Thoughtworks

Acerca de los colaboradores

Robin Doherty

Consultor principal, director global de BISO y director de seguridad de la información empresarial (BISO), APAC, Thoughtworks

Lilly Ryan

Líder global de estrategia de entrega segura, Thoughtworks

Lu Yang

Jefe de seguridad de la línea de servicio de la incubadora, Thoughtworks

Perspectives entregado a tu bandeja de entrada

Perspectivas empresariales y del sector oportunas para los líderes digitales.

La suscripción a Perspectives te trae los mejores podcasts, artículos, vídeos y eventos de nuestros expertos para ampliar nuestra popular publicación Perspectives.