Perspectives

De ameaças persistentes avançadas a deepfakes sofisticados com tecnologia de IA, as empresas estão tendo que enfrentar uma nova geração de desafios de segurança cibernética. Com o surgimento de novas tecnologias e a expansão contínua do perímetro de defesa, mesmo ferramentas e práticas bem-estabelecidas podem não ser suficientes para manter a organização segura.

Nesta edição da Perspectives, três dos principais especialistas em segurança da Thoughtworks exploram como os riscos que as empresas enfrentam estão se transformando em um mundo onde a verdade e a estabilidade são mais desafiadoras do que nunca - e as estratégias que as líderanças de negócios devem adotar em resposta.

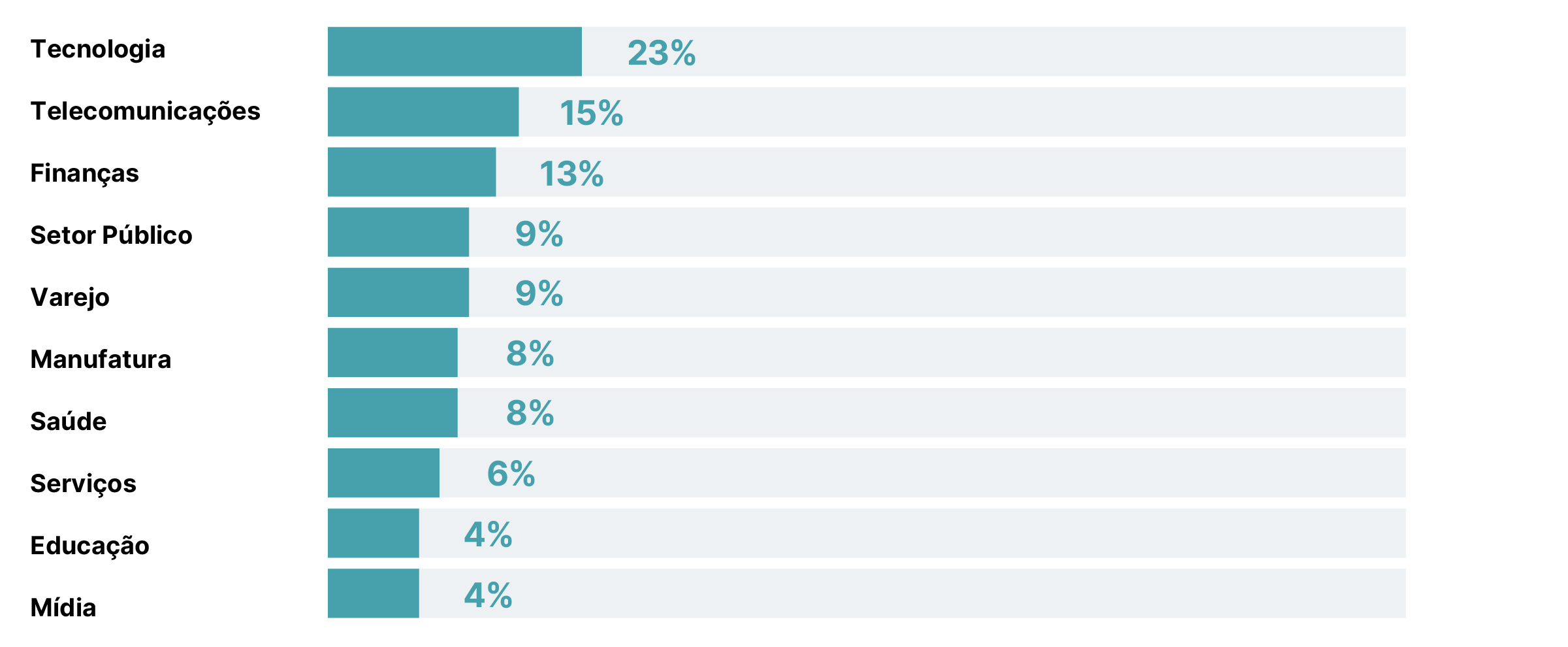

Um cenário de ameaças internacionais em evolução

Fonte: CrowStrike

i. IA mudando a imagem da segurança – e possibilidades

Escândalos envolvendo golpes financeiros e vazamentos de dados de alto impacto, possibilitados pela democratização da IA, aumentaram as preocupações com o uso dessas novas tecnologias como combustíveis para eventos catastróficos de segurança cibernética. Ao mesmo tempo, há um interesse crescente em se utilizar sistemas de IA para aprimorar os recursos de defesa da organização.

Conforme apontam os especialistas da Thoughtworks, desde que as equipes aprendam a questionar informações, reavaliar algumas suposições e não aceitarem sempre as promessas sobre soluções de segurança de última geração como verdades absolutas, o poder de análise e reconhecimento de padrões que a IA oferece pode transformá-la em uma aliada formidável no campo da segurança.

Obter informações verdadeiras ou fazer julgamentos sobre a confiabilidade dos dados se tornará cada vez mais difícil.

Obter informações verdadeiras ou fazer julgamentos sobre a confiabilidade dos dados se tornará cada vez mais difícil.

ii. Construindo uma postura de segurança eficaz: tecnologia, modelos e práticas

Embora a segurança cibernética possa ser vista principalmente em termos tecnológicos, a dependência excessiva de soluções técnicas pode, na verdade, tornar a empresa mais vulnerável. Uma abordagem de segurança cibernética genuinamente eficaz deve ser construída em três pilares iguais: pessoas, processos e tecnologia.

Isso significa estabelecer estruturas e análises formais de segurança, mas também pensar profundamente sobre como os processos são projetados e investir na capacidade das pessoas de entender e prever problemas. Também é importante reconhecer que algumas infraestruturas e softwares permanecerão fora do controle da empresa.

Organizações menos maduras em segurança cibernética tendem a focar em tecnologia como solução inicial. Existem algumas ferramentas básicas de segurança que você precisa, mas também é necessário investir em pessoas e processos.

Organizações menos maduras em segurança cibernética tendem a focar em tecnologia como solução inicial. Existem algumas ferramentas básicas de segurança que você precisa, mas também é necessário investir em pessoas e processos.

iii. Promovendo uma mentalidade e cultura de segurança

Com a infraestrutura em nuvem, força de trabalho distribuída e modelos de negócio as-a-service, os limites da empresa não são mais tão bem definidos como antes, e a segurança precisa ser uma prioridade para toda a organização.

Ao iniciar com um forte apoio executivo e envolvendo diferentes departamentos nesse esforço coletivo, as organizações podem cultivar a diversidade de perspectivas e defensores necessários para transformar a segurança de políticas em práticas concretas. De acordo com os especialistas da Thoughtworks, é até possível se divertir um pouco no processo.

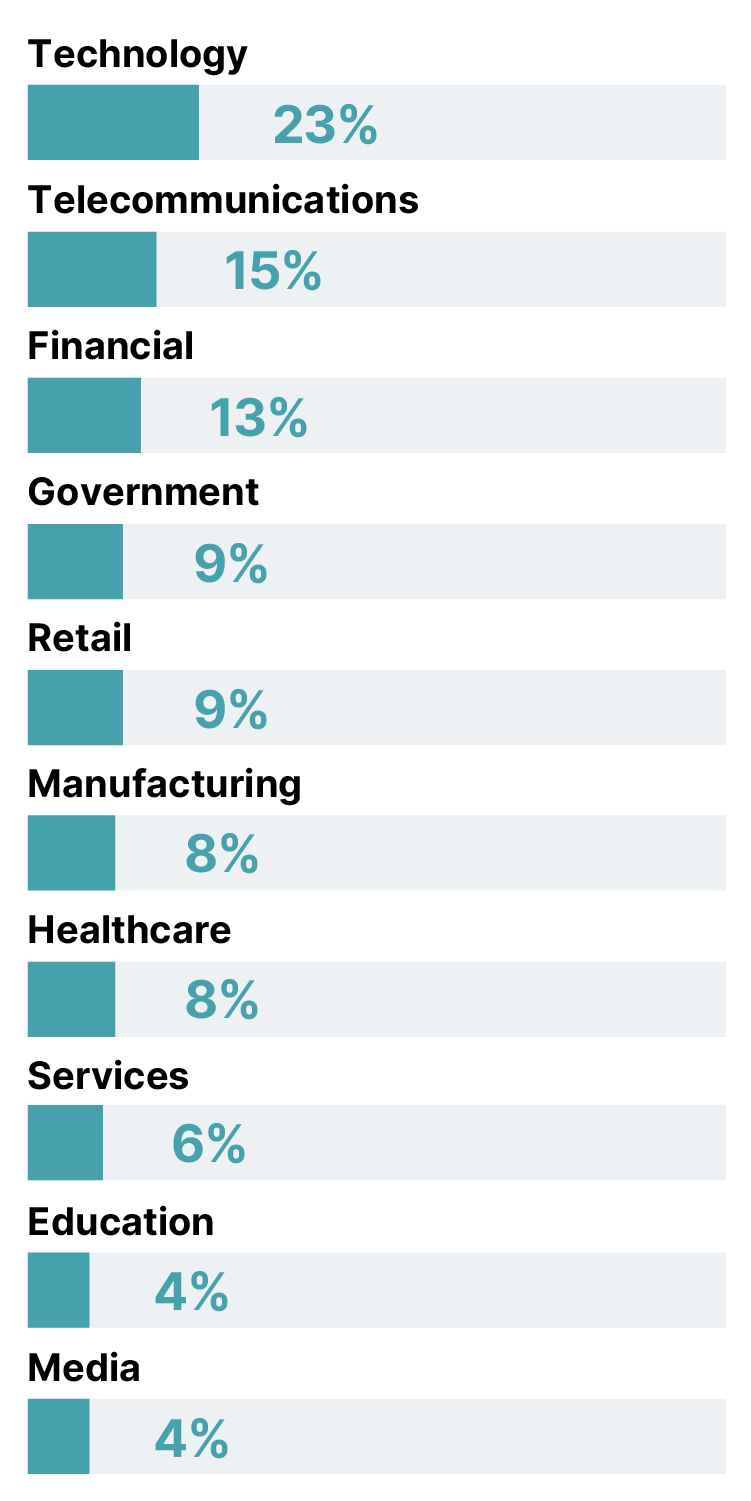

O ciclo de feedback de segurança

Fonte: Thoughtworks

iv. Desenvolvento prontidão e resiliência

Noticiários frequentes sobre violações massivas de dados e ciberataques devastadores podem criar a sensação de que a segurança está se tornando cada vez mais ilusória. No entanto, os especialistas da Thoughtworks acreditam que todas essas notícias ruins podem desempenhar um papel positivo, pois aumentam a conscientização e o investimento em tecnologia e práticas de segurança.

Com as tendências atuais, as empresas podem nunca ter paz em relação à segurança cibernética. Mas, permanecendo abertas a novas tecnologias e técnicas, investindo com cuidado e fomentando uma cultura de confiança, as organizações podem desenvolver resiliência para enfrentar quaisquer ameaças que surgirem.

Embora haja muita apreensão e até pânico com relação à segurança no momento, de certa forma, é positivo que ela se torne um tema mais relevante, pois estamos chegando a um ponto crítico.

Embora haja muita apreensão e até pânico com relação à segurança no momento, de certa forma, é positivo que ela se torne um tema mais relevante, pois estamos chegando a um ponto crítico.

Perspectives na sua caixa de entrada

Insights de tecnologia e negócios para líderes digitais.

Assine a Perspectives e receba os melhores podcasts, artigos, vídeos e eventos de nossas especialistas, além da nossa publicação digital.